Startseite

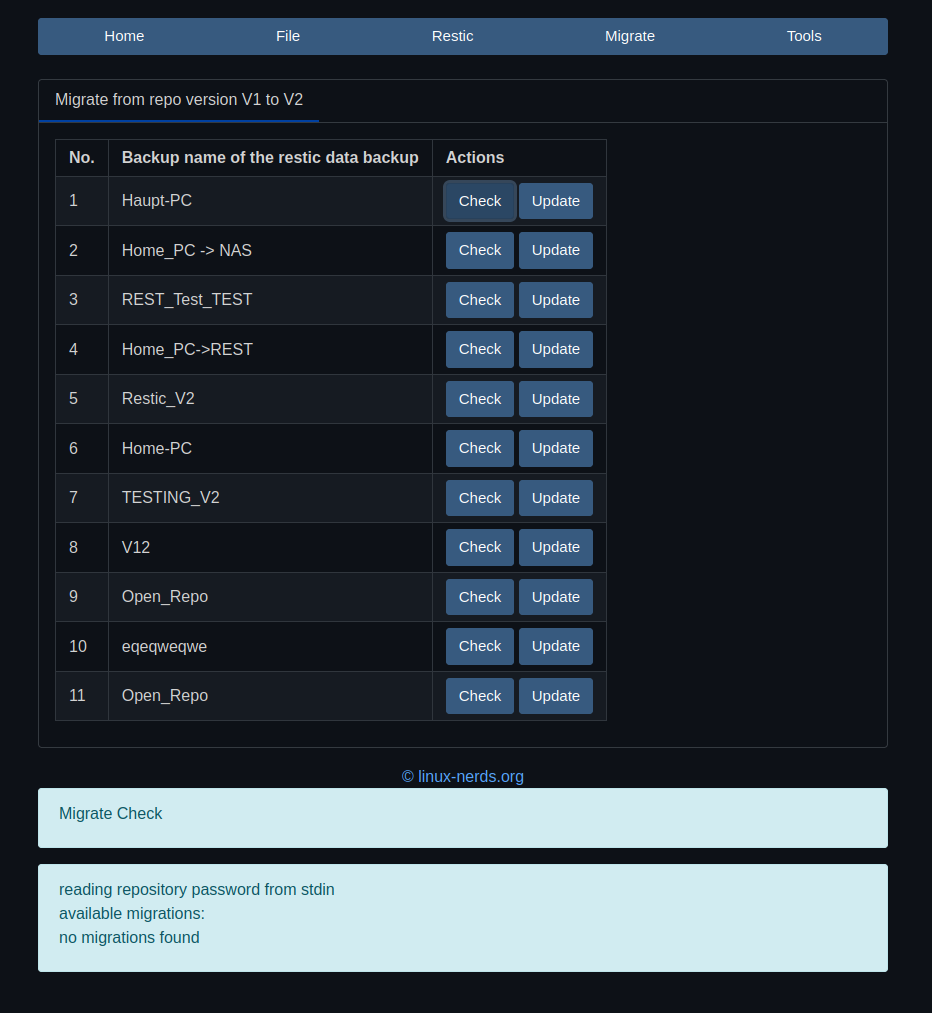

Restic UI mit PyWebIO

- Details

- Geschrieben von Frank Mankel

- Kategorie: python3

Mein Restic UI, was ich mit PyQt6 gebaut habe, habe ich mit PyWebIO mit einer Weboberfläche ausgestattet.

Wer dazu mehr wissen möchte, findet demnächst hier einige Inhalte dazu. Ein kleines Video einer früher Version findet man auf youtube.de

Aktuell bin ich noch am Feintuning, danach stelle ich das Repo auf gitlab.com auf Public.

NanoPi R5S

- Details

- Geschrieben von Frank Mankel

- Kategorie: NanoPi R5S

Mein neues Spielzeug im Stall ;)

Drei Netzwerkschnittstellen, eine 1G, zwei 2,5G. Das musste man ja testen.

Mittlerweile habe ich damit, aus Energiespargründen, meinen Proxmox teilweise damit ersetzt. Und ich bin ganz zufrieden damit. Ihr wollt mehr wissen über dieses schöne Gerät?

In meinem Forum findet ihr hoffentlich das Gesuchte.

Quartz64 Modell B

- Details

- Geschrieben von Frank Mankel

- Kategorie: Quartz64

Pine64 hat damit angefangen den Quartz64 Modell B an Enduser auszuliefern. Somit liegt hier einer auf dem Schreibtisch.

Wireguard - Tunnel zur Fritz!Box 6591 Cable Part 1

- Details

- Geschrieben von Frank Mankel

- Kategorie: Wireguard

- Schwierigkeitsgrad: Anfänger

Ich habe ja schon darüber geschrieben, das es in der Fritz!Box Laborversion 7.39 jetzt endlich möglich ist Wireguard-Tunnel einzurichten. Da ich Wireguard liebe und es schon seit vielen Jahren nutze, musste das natürlich ausgiebig ausprobiert werden.

Was mache ich mit meinem Wireguard-Server?

Ich nutze diesen Wireguard-Server hauptsächlich als Adblocker. In Kombination mit einem Unbound DNS-Server und dem passenden Script, ist dann auf dem Smartphone Schluss mit Werbung. Außerdem ist es zwingend notwendig, wenn man unterwegs ist und sich in einem fremden WLan einwählen möchte, einen VPN-Tunnel zu nutzen. Ich nehme damit unfreundlichen Menschen, die Möglichkeit mitzulesen.

Gut, wir fangen mal an... Was brauchen wir?

Hardware

- Fritz!Box 6591 Cable (steht hier halt rum, es gibt aber auch viele andere Boxen von AVM, die mittlerweile Wireguard können)

- Smartphone

- irgendein Linuxserver, wo wir später einen Unbound Dienst laufen lassen können.

Software

- Fritz!Box Labor Version 7.39 (Tja, mit Boxen von Eurem ISP seit ihr jetzt hier am Ende und müsst warten, bis Euch der ISP mal die Version irgendwann installiert. Der Grund warum ich immer eigene Boxen einsetze.)

- Wireguard für Android v1.0.202111029 (App auf dem Smartphone)

- DynDNS-Dienst

Fangen wir dann mal mit der Fritz!Box an

Fritz!Box

DynDNS-Dienst

Ein Problem bei einem VPN-Tunnel von außerhalb ins Heimnetz, sind wechselnde IP-Adressen. Wenn man sich neuconnectet bekommt man ja neue IP-Adressen, somit hat der VPN-Tunnel dann evt. eine veraltete IP-Adresse. Wie löst man das? Der DynDNS-Dienst wird jetzt dazwischen geschaltet. Kurzer Überblick

- Fritz!Box sendet dem DynDNS-Dienst seine IP-Adressen

- Smartphone fragt beim DynDNS-Dienst nach der IP-Adresse, dazu wird noch eine Domain erzeugt

- Verbindung zum Heimnetz wird erzeugt

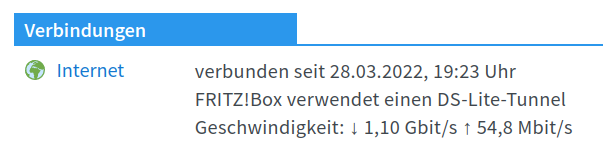

Ein weiteres Problem ist das hier

Ich habe bei meinem Provider nur einen DS-Lite-Tunnel, das heißt ich habe als Teilnehmer keine eigene IPv4-Adresse. Das war früher ein echtes Problem, ist aber seit IPv6 kein Problem mehr. Denn mit IPv6 hat man eine eigene IPv6-Adresse bzw. ein ganz eigenes IPv6 Netz :)

Man kann in der Fritz!Box den DynDNS-Dienst hier konfigurieren

Read more: Wireguard - Tunnel zur Fritz!Box 6591 Cable Part 1

Umzug des Severparks ;)

- Details

- Geschrieben von Frank Mankel

- Kategorie: Allgemein

Um mal meine Kenntnisse und meine Dokumentation zu testen, habe ich alle Dienste die ich so betreibe, mal wieder umgezogen ;)

Ok, ich muss etwas früher anfangen. Angesichts der aktuellen politischen Weltlage, gehe ich davon aus das Energie sehr viel teurer wird. Darauf muss man sich vorbereiten. Aus diesem Grund muss mein Proxmox, der sowieso völlig überdimensioniert war, jetzt weichen. Ich ziehe alles wieder in die Hetzner Cloud um :)

Der Park an VMs besteht aus 6 Debian-Servern. Ich habe mich mittlerweile daran gewöhnt, für verschiedene Dienste eigene Server zu haben. Macht es einfacher für mich, diese zu administrieren. Was läuft da so? Eine Bitwarden Instanz, ein paar PHP-Webseiten, NodeBB-Foren, meine Nextcloud Instanz, Wireguard Server usw.

Der Umzug war anhand meiner Dokumentation relativ flott erledigt. Ein paar Lücken in der Dokumentation waren vorhanden, ließen sich aber schnell lösen. Es war auch für mich sehr praktikabel einen Teil der Daten aus meinen vorhanden Restic-Datensicherungen wieder herzustellen. Auf der Kostenseite spart das aktuell 60€, macht also 720€ / Jahr.

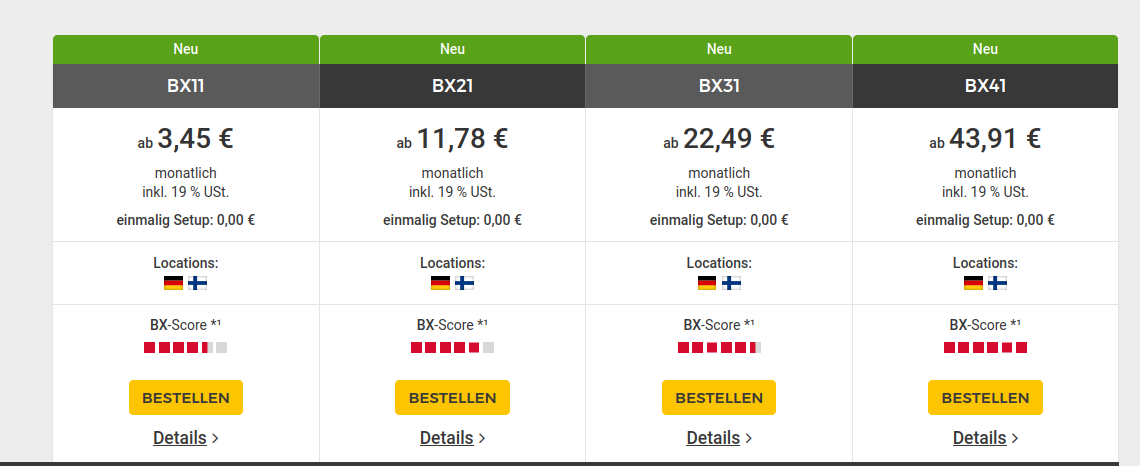

Ich bin bei Hetzner auch noch über die Storage Boxen gestolpert. Diese Box dient als Ablage für meine Restic-Datensicherungen. Auch dort konnte ich Geld sparen, meine alte war etwas teurer und hatte nur 500GB Speicher.

Nun bekommt man 1TB zu einem kleinen Kurs.

Es war für mich wieder ein interessantes Wochenende, relativ problemlos und mit einem guten Einsparergebnis. Sollte jemand was finden, was hier oder auf einer meiner anderen Seiten nicht funktionieren, bitte ich um eine kurze Nachricht.

P.S.: Ich bin nur Kunde von Hetzner und bezahle alle meine Server usw. aus meinem Einkommen.

Seite 4 von 79